Обзор вирусной обстановки за август 2009 года от компании «Доктор Веб»

Главной темой месяца стала активность Win32.Induc — вируса, который заражает среду разработки Delphi.

Компания «Доктор Веб» представляет обзор вирусной активности в августе 2009 года. Главной темой месяца стала активность Win32.Induc — вируса, который заражает среду разработки Delphi. Не обладая ярко выраженным вредоносным функционалом, этот вирус, тем не менее, таит в себе весьма соблазнительный для злоумышленников потенциал, и потому его детектированию и лечению «Доктор Веб» уделяет такое же высокое внимание, как и к любой другой вредоносной программе. Наряду со средами программирования в прошлом месяце вирусописатели продолжили использовать возможности социальных сетей и испытанные методы социальной инженерии. Применялись и новые схемы распространения вредоносных программ и спам-сообщений — в частности, с использованием подбора captcha с помощью зараженных пользователей для авторизации на различных

Delphi и другие среды программирования под атакой

Уже несколько месяцев распространяется Win32.Induc — вирус, заражающий системы с установленной версией Delphi с 4 по 7 включительно. Он модифицирует одну из библиотек, использующуюся при сборке проектов. Таким образом, каждая программа, разработанная в модифицированной вирусом версии Delphi, уже заражена Win32.Induc.

Этот вирус не наносит видимого вреда зараженным системам — единственная его вредоносная функция заключается в самораспространении. Но в будущем ничто не мешает злоумышленникам использовать этот способ для распространения вредоносных программ. Несмотря на «безобидность» Win32.Induc, компания «Доктор Веб» видит в нем потенциальную опасность и уже сегодня предлагает его лечение.

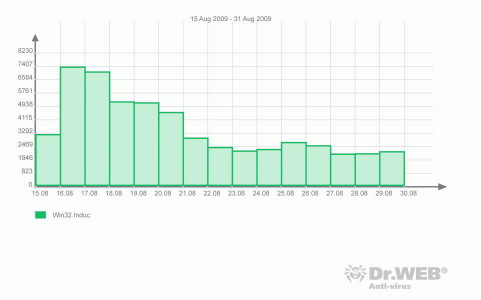

Win32.Induc успел широко разойтись, поскольку попадал к пользователям вместе с популярными легальными программами, разработанными в зараженной среде Delphi. Вследствие этого, после добавления Win32.Induc в вирусные базы большинства антивирусных вендоров работа этих программ блокировалась, что доставило неудобства как пользователям, так и разработчикам. Однако после добавления записи, позволяющей лечить заражённые Win32.Induc файлы, в вирусные базы производителей средств информационной защиты, было отмечено резкое снижение активности этой вредоносной программы.

Рис. 1. Активность Win32.Induc во второй половине августа 2009 года.

В августе также была обнаружена похожая вредоносная программа, ACAD.Siggen. В отличие от Win32.Induc она распространяется в виде модуля, реализованного в среде разработки Visual Lisp, которая используется в системе автоматизированного проектирования Autodesk AutoCAD. ACAD.Siggen заражает AutoCAD-файлы, открываемые в зараженной системе, так как запускается одновременно с AutoCAD.

Зарубежные социальные сети: рай для вирусописателей

Ввиду непрекращающегося роста своей популярности сервис микроблогов Twitter и известная зарубежная социальная сеть Facebook продолжают привлекать злоумышленников. К сожалению, доверчивость пользователей по отношению к сообщениям, содержащим заманчивые предложения посетить внешние ресурсы, все еще велика.

Уже давно известное семейство вирусов Win32.HLLW.Facebook в августе 2009 года предложило пользователям «поработать» на киберпреступников весьма изощрённым образом. Вирус, как и ранее, завлекает пользователя с помощью различных сообщений в социальных сетях на подставной ресурс, внешне очень похожий на легальный, с которого происходит загрузка якобы кодека для просмотра видеоролика. Если пользователь запускает загруженный исполняемый файл, происходит заражение. При этом интересна новая тенденция в технологиях обмана пользователей. Как известно, многие

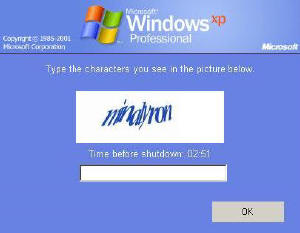

Рис. 2. Сообщение, принуждающее пользователя ввести captcha.

В последних версиях червя Win32.HLLW.Facebook появился любопытный модуль Win32.HLLW.Facebook.194, который осуществляет подбор captcha усилиями зараженного пользователя. Задача этого модуля — заставить пользователя ввести «правильную» комбинацию символов и отправить введенный результат на сервер злоумышленников. После того как задание на введение captcha получено с удаленного сервера, на зараженном компьютере всплывает окно с полем ввода, причем работа системы в этот момент блокируется.. Благодаря действиям обманутого пользователя злоумышленники получают возможность создавать аккаунты на различных

Другим инструментом злонамеренного использования социальных сетей стали управляющие команды для

Маскировка управляющих команд для

Для злоумышленников подобные схемы привлекательны, в первую очередь, возможностью маскировки под легальный сетевой трафик и сложностью обнаружения. Тот же Twitter позволяет создавать закрытые аккаунты, содержимое которых доступно для ограниченного числа пользователей, что может затруднить обнаружение таких аккаунтов и их своевременную блокировку.

Обновление обновлению рознь. Угроза для пользователей Mozilla Firefox

Тему подставных сайтов продолжает вредоносная программа Adware.FF.1 — рекламный модуль, доставляющий неприятности поклонникам браузера Mozilla Firefox.

В современных условиях, когда злоумышленники постоянно обнаруживают уязвимости в популярном ПО, производители этих программ вынуждены регулярно выпускать обновления и настойчиво предлагать их своим пользователям. Многие уже привыкли к большому количеству предлагаемых обновлений операционной системы, антивируса, браузеров, даже текстовых редакторов. Злоумышленники решили воспользоваться частыми обновлениями от компании Adobe — Adware.FF.1 распространялся под видом ложного обновления для программы Adobe Flash Player. Причем ресурс, с которого происходило распространение этой вредоносной программы, внешне очень похож на оригинальный сайт Adobe. Кроме того, имя домена подставного сайта тоже призвано усыпить бдительность пользователей. Ссылки с некоторых его разделов ведут на оригинальный ресурс. Сам же рекламный модуль Adware.FF.1 после запуска лжеобновления устанавливает плагин для браузера Mozilla Firefox. Его задачей является подмена контекстной рекламы в поисковой системе Google.

_i1_1.jpg)

_ib_1_1.jpg)

Рис. 3. Внешний вид фальшивого сайта Adobe.

«Родственник» этого вируса, Adware.FF.3, дабы не вызывать подозрений пользователей, в своем установщике содержит ещё и оригинальный инсталлятор Adobe Flash Player.

Вирус в комплекте

Вирусописатели уже не первый раз используют повышенный интерес к выходу новых версий тех или иных популярных программ. Так, при выпуске офисного пакета от Apple — iWorks’09 — активно распространялся дистрибутив, содержавший троянца из семейства Mac.Iservice. На этот раз вирусописатели решили воспользоваться повышенным вниманием к Mac OS X Snow Leopard. Известны факты распространения через популярные торрент-трекеры зараженного дистрибутива этой ОС, содержащего вирус семейства Mac.DnsChange, при активации которого на компьютере осуществляется подмена

Телефония на службе киберпреступности

Другое важное событие, которое имело место в конце августа 2009 года - появление троянской программы-концепта Trojan.SkypeSpy, цель которой — захват аудио-потока из популярной программы Skype. При этом перехваченные переговоры записываются непосредственно в

Данная программа еще раз подтверждает, что любая технология или сервис, получившие массовое распространение, привлекают внимание киберпреступников.

«Квитанция» на

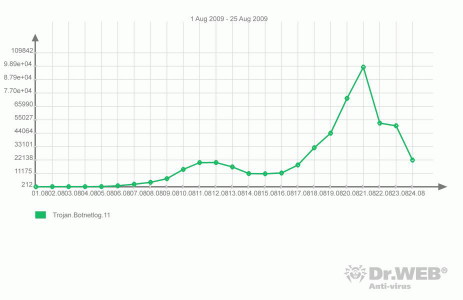

С августа 2009 года наблюдалась активность троянца Trojan.Botnetlog.11, который распространяется под видом почтовых «квитанций».

Для того чтобы пользователь открыл данную «квитанцию», в письме сообщается о том, что он якобы отправил почтовое сообщение, но

Примечательным является тот факт, что практически в каждой новой рассылке к пользователям приходит видоизменённый вариант этого троянца, используется специфический упаковщик. Но при этом технологии Dr.Web позволяют автоматически добавлять присылаемые в вирусную лабораторию новые варианты Trojan.Botnetlog.11, что значительно увеличивает качество защиты пользователей от данного типа угроз.

Более поздние варианты этой вредоносной программы Dr.Web определяет как Trojan.DownLoad.45107. На графике показано, как эпидемия Trojan.Botnetlog.11 протекала в течение августа.

Рис. 4. Активность Trojan.Botnetlog.11 в августе 2009 года.

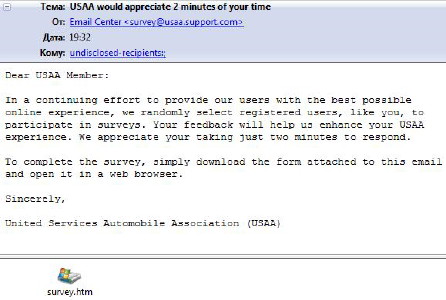

Фишинговый сайт в комплекте

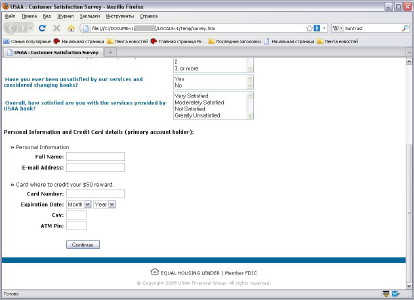

В августе 2009 года широкое распространение получил вид фишинга, при котором форма, предназначенная для заполнения приватными данными пользователя, прикладывается в HTML-формате непосредственно к фишинговому письму. Данный файл, по задумке мошенников, пользователь должен открыть в браузере. Далее он должен заполнить форму и нажать подтверждающую кнопку. При этом данные отправляются на заранее подготовленный сервер.

Рис 5. Рассылка клиентам банка USAA.

Эта схема значительно упрощает организацию мошенничества, т.к. не требует создавать подставные сайты, которые могут быть в скором времени закрыты. Также возникает сложность с закрытием серверов, на которые попадают собранные приватные данные пользователей, т.к. доказать причастность сервера к данной схеме сложнее, чем при использовании классического фишинга. Подобная схема была использована в августе против пользователей платёжной системы PayPal и банка USAA.

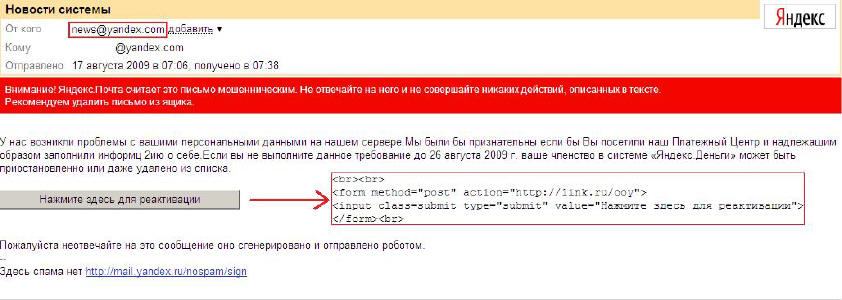

Немного другая схема фишинга была использована в рассылке якобы от администрации системы Яndex.Деньги. Письмо было создано в HTML-формате, в его теле располагалась кнопка, нажав на которую, пользователь попадал на фишинговый сайт. В коде скрипта, который исполняется при нажатии кнопки, снова используется сервис сокращения ссылок.

Рис. 6. Рассылка якобы от Яндекс.Деньги.

Случаи классического фишинга были замечены по отношению к клиентам банков Ally Bank, Bank of America, Chase Bank, Key Bank, SunTrust Bank, а также по отношению к участникам интернет-аукциона eBay и пользователям платёжной системы PayPal.

Выводы

Win32.Induc, ставший основным вирусным событием месяца, породил множество дискуссий на тему того, нужно ли обнаруживать и лечить вирус, не наносящий явного вреда. Позиция компании «Доктор Веб» на этот счет однозначна: Win32.Induc нужно лечить, поскольку методы его распространения в дальнейшем могут использоваться злоумышленниками при создании вредоносных программ.

В центре внимания вирусописателей остаются и зарубежные социальные сети. Киберпреступники разрабатывают новые, более изощренные схемы их использования. Примером тому является управление

Интересную схему применили злоумышленники для вынуждения пользователей ввода captcha. Похоже, подобная схема встретится еще не раз, т.к. для защиты от автоматических регистраций captcha используется повсеместно, а способы автоматического подбора совершенствуются вирусописателями.

Доступность исходных кодов Trojan.SkypeSpy позволяет говорить о вероятном появлении новых вредоносных программ, использующих эту схему для перехвата разговоров пользователей Skype и пересылки их на сервер злоумышленников. По нашему мнению, рядовым пользователям Skype это грозит в меньшей степени, нежели тем, кто использует это средство связи для ведения важных переговоров.

Вредоносные файлы, обнаруженные в августе в почтовом трафике

1. Win32.HLLM.Beagle — 5,865,108 (21.93%)

2. Win32.HLLM.Netsky.35328 — 4,849,868 (18.14%)

3. Trojan.DownLoad.36339 — 4,134,857 (15.46%)

4. Trojan.PWS.Panda.122 — 1,961,029 (7.33%)

5. Win32.HLLM.MyDoom.based — 1,292,488 (4.83%)

6. Trojan.MulDrop.19648 — 1,157,909 (4.33%)

7. Trojan.Botnetlog.9 — 1,096,090 (4.10%)

8. Win32.HLLM.MyDoom.33808 — 855,011 (3.20%)

9. Win32.HLLM.MyDoom.44 — 792,728 (2.96%)

10. Win32.HLLM.Netsky.based — 436,017 (1.63%)

11. Win32.HLLM.Beagle.32768 — 428,610 (1.60%)

12. Win32.HLLM.Perf — 423,470 (1.58%)

13. Trojan.MulDrop.13408 — 400,116 (1.50%)

14. Win32.HLLM.MyDoom.49 — 357,537 (1.34%)

15. Exploit.IframeBO — 335,231 (1.25%)

16. Trojan.DownLoader.47449 — 330,465 (1.24%)

17. Win32.HLLM.Beagle.27136 — 282,600 (1.06%)

18. Exploit.IFrame.43 — 243,633 (0.91%)

19. Trojan.PWS.Panda.114 — 241,519 (0.90%)

20. W97M.Dig — 238,903 (0.89%)

Просканировано: 97,916,911,140

Инфицировано: 26,740,352 (0.0273%)

Вредоносные файлы, обнаруженные в августе на компьютерах пользователей

1. Trojan.WinSpy.173 — 2,122,087 (12.83%)

2. Win32.HLLW.Gavir.ini — 945,441 (5.71%)

3. Trojan.PWS.Panda.122 — 934,309 (5.65%)

4. Win32.HLLW.Shadow.based — 692,403 (4.19%)

5. Win32.HLLM.Beagle — 685,142 (4.14%)

6. Win32.HLLM.Netsky.35328 — 553,701 (3.35%)

7. DDoS.Kardraw — 488,474 (2.95%)

8. Trojan.MulDrop.16727 — 459,047 (2.77%)

9. Win32.HLLM.MyDoom.49 — 384,980 (2.33%)

10. Win32.Alman — 374,155 (2.26%)

11. Win32.Sector.17 — 341,899 (2.07%)

12. Win32.Virut.14 — 334,440 (2.02%)

13. Trojan.WinSpy.180 — 319,031 (1.93%)

14. Win32.HLLW.Autoruner.5555 — 288,362 (1.74%)

15. Trojan.Botnetlog.11 — 254,197 (1.54%)

16. Win32.HLLP.Whboy — 243,831 (1.47%)

17. Win32.HLLW.Autoruner.2536 — 241,360 (1.46%)

18. Trojan.DownLoader.47449 — 240,895 (1.46%)

19. Trojan.Boroda — 187,808 (1.14%)

20. Win32.HLLM.Netsky.based — 187,327 (1.13%)

Просканировано: 147,141,361,062

Инфицировано: 16,543,297 (0.0112%)

Комментарии