Бесконечная история с Trojan.Encoder, наступление лже-антивирусов и другие тенденции сентября 2009 г.

28 сентября «Доктор Веб» сообщил о том, что в течение последнего месяца существенно возросло количество жертв программы-вымогателя Trojan.Encoder.

Сентябрь — время, когда «одноклассники» возвращаются за свои компьютеры с каникул, а те, кто постарше — из отпусков прямиком на свое рабочее место в офисе. Активность пользования интернетом возрастает — неизбежно возрастает и количество интернет-угроз и пострадавших от них пользователей. В сентябре 2009 года наиболее актуальными вирусными событиями стали резко возросшая активность троянской программы Trojan.Encoder, шифрующей данные на компьютерах своих жертв, продолжение нашествия

«Корректор» запустил новую волну Trojan.Encoder

28 сентября 2009 года «Доктор Веб» сообщил о том, что в течение последнего месяца существенно возросло количество жертв программы-вымогателя Trojan.Encoder, шифрующей документы пользователей и требующей выкуп за их расшифровку. В настоящее время сумма выкупа составляет 600 рублей, и при этом даже после перечисления этих денег злоумышленнику, именующему себя «Корректор», он не гарантирует передачу утилиты-дешифратора или ее работоспособность в системе пострадавшего пользователя. Ежедневно десятки пострадавших пользователей получают от специалистов компании «Доктор Веб» помощь по восстановлению файлов, зараженных этой вредоносной программой.

С момента публикации этой новости появились 3 новые модификации Trojan.Encoder — 43, 44 и 45. Они отличаются от предыдущих новым ключом шифрования документов, а также новыми контактными данными злоумышленника. Специалисты «Доктор Веб» оперативно создали утилиты, позволяющие расшифровать файлы, доступ к которым был заблокирован новыми модификациями Trojan.Encoder. Но особенно интересна еще одна, самая «свежая» модификация Trojan.Encoder. Эта версия троянской программы добавляет к зашифрованным файлам расширение .DrWeb. Вследствие успешного противодействия Trojan.Encoder со стороны антивируса Dr.Web у автора, видимо, зародилось желание «напакостить» при помощи упоминания нашей торговой марки в названии зашифрованных файлов.

Кроме того, в распоряжении специалистов «Доктор Веб» оказалась ссылка на один из сайтов автора актуальных модификаций Trojan.Encoder. Интересно, что владелец этого ресурса пытается ассоциировать себя с «Доктор Веб», используя образы паука и доктора, в то время как компания не имеет к подобным сайтам никакого отношения. Очевидно, такое оформление используется для того, чтобы запутать неопытных пользователей и скомпрометировать компанию «Доктор Веб».

Злоумышленник всячески пытается предстать перед пострадавшими с положительной стороны — как человек, помогающий восстановить документы пользователей. На своем сайте он предлагает просмортеть ролик, в котором демонстрируется работа утилиты дешифровки документов, за которую вымогаются деньги.

По имеющимся сведениям можно предполагать, что вымоганием денег после шифрования файлов занимается один человек.

Не каждый антивирус полезен

В конце сентября заметное распространение получила одна из модификаций

После запуска Trojan.Fakealert.5115 в области уведомлений Windows появляется значок с сообщением о том, что система инфицирована и что необходимо использовать специальное ПО для того, чтобы избежать потери данных. Далее сообщается о том, что Windows автоматически загрузит необходимое ПО, для чего нужно щелкнуть по сообщению.

После этого со специально подготовленных серверов происходит загрузка остальных компонентов Trojan.Fakealert.5115, которые определяются Dr.Web как Trojan.Fakealert.4709 и Trojan.Fakealert.5112. Из визуальных проявлений Trojan.Fakealert.5115 можно также отметить отображение окна вымышленного антивирусного продукта под названием Antivirus Pro 2010.

В настоящее время отмечено распространение новых модификаций этого

Trojan.Fakealert.5238 отличается тем, что отображает модифицированное окно Windows Security Center, в котором сообщается о том, что компьютер якобы защищен с помощью Antivirus Pro 2010, но необходимо приобрести его лицензию.

При нажатии на соответствующую кнопку открывается специально подготовленный сайт, с помощью которого можно купить данную весьма недешевую бутафорию. На деле же предлагаемый «полноценный антивирус», как и всегда, оказывается пустышкой.

Кто хочет взломать социальную сеть?

С необычным предложением обратился к своим потенциальным жертвам один из вирусописателей со своей странички в интернете. Он опубликовал подробности о якобы обнаруженном недавно методе взлома учетных записей пользователей популярной социальной сети «ВКонтакте». При помощи этого метода, злоумышленник предлагает получить возможность редактировать чужие анкетные данные, а также одновременно защитить от данной «уязвимости» свой профиль.

Для достижения этой цели он рекомендует пользователю самостоятельно модифицировать системный файл hosts. При этом с плеч вирусописателя снимается забота о том, как реализовать данную операцию в рамках вредоносной программы.

Естественно, после выполнения инструкций, долгожданный эффект, обещанный автором сайта, не наступает. На этот случай злоумышленник предлагает загрузить программу, которая внесет необходимые настройки автоматически. И тут пользователей ждет разочарование — поскольку и теперь ожидаемого результата нет. Что и неудивительно, ибо эта программа определяется Dr.Web как Trojan.DownLoad.47503.

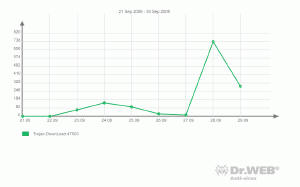

Как показывает статистика, почувствовать себя «хакерами» решили сотни посетителей сети. Вредоносная программа продолжает свое распространение, пик которого пришелся на 28 сентября.

И снова Trojan.Winlock. Теперь через ICQ и вместе с pinch

В течение последней недели сентября 2009 года через рассылку по ICQ получила распространение новая модификация Trojan.Winlock — 252 и Trojan.PWS.LDPinch.1941.

Пользователю приходило сообщение, содержащее текст: «Никого не узнаешь на этой фотке?» и ссылку на

При загрузке

Explorerr.ex определяется Dr.Web как Trojan.PWS.LDPinch.4308. Он упакован вирусным упаковщиком + FSG. Распакованный объект детектируется как Trojan.PWS.LDPinch.1941. В свою очередь svcoost.ex определяется как Trojan.Winlock.252.

Тот факт, что теперь Trojan.Winlock распространяется вместе с «пинчем», делает эту угрозу еще более опасной, поскольку не только блокируется система, но и похищаются пароли, найденные на компьютере жертвы.

Почтовые вирусы не сдаются

В настоящее время в почтовом трафике продолжает лидировать троянская программа Trojan.DownLoad.47256, о которой «Доктор Веб» информировал пользователей 22 сентября 2009 года. Пик ее эпидемии уже прошел, но сервер статистики «Доктор Веб» продолжает фиксировать сотни тысяч детектов Trojan.DownLoad.47256 в сутки.

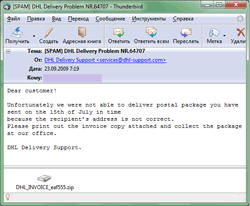

Не сильно отстает по статистическим показателям от Trojan.DownLoad.47256 Trojan.Packed.2915, который пришел на смену Trojan.Botnetlog.11 (о нем компания «Доктор Веб» сообщала в обзоре вирусной обстановки за август. Trojan.Packed.2915 распространяется под видом сообщений от имени популярной курьерской службы DHL.

Как и ранее, в каждой новой рассылке злоумышленники использовали новую модификацию троянской программы. Специалисты компании «Доктор Веб» создали вирусную запись Trojan.Packed.2915, позволяющую определять даже те модификации троянца, которые еще не успели побывать в вирусной лаборатории.

Пик распространения Trojan.Packed.2915 пришелся на 25 сентября. В настоящее время эпидемия имеет тенденцию к завершению, но счет обнаруживаемых экземпляров этой вредоносной программы продолжает идти на десятки тысяч в сутки.

В связи с широким распространением различных типов вредоносных программ, которые ставят своей целью вымогание у пользователей денежных средств, мы не рекомендуем общаться с злоумышленниками, а тем более — перечислять им деньги или отправлять платные

Вредоносные файлы, обнаруженные в сентябре в почтовом трафике

01.09.2009 00:00—01.10.2009 00:00

1. Trojan.DownLoad.47256 — 4208589 (61.34%)

2. Trojan.Fakealert.5115 — 927637 (13.52%)

3. Trojan.Packed.2915 — 514717 (7.50%)

4. Trojan.DownLoad.5637 — 181751 (2.65%)

5. Win32.HLLM.MyDoom.33808 — 170029 (2.48%)

6. Win32.HLLM.Beagle — 146890 (2.14%)

7. Trojan.Packed.2788 — 113316 (1.65%)

8. Win32.HLLM.Netsky.35328 — 84013 (1.22%)

9. Win32.HLLM.Netsky.based — 70553 (1.03%)

10. Trojan.Botnetlog.11 — 67909 (0.99%)

11. W97M.Godzilla — 61111 (0.89%)

12. Win32.HLLM.MyDoom.54464 — 50964 (0.74%)

13. Trojan.MulDrop.19648 — 36837 (0.54%)

14. Win32.HLLM.Perf — 32354 (0.47%)

15. Win32.Sector.28480 — 30066 (0.44%)

16. Win32.HLLM.MyDoom.based — 24638 (0.36%)

17. Trojan.Fakealert.5229 — 15730 (0.23%)

18. Win32.HLLM.Netsky — 12506 (0.18%)

19. BackDoor.Gladrac — 10804 (0.16%)

20. Trojan.DownLoad.16849 — 9195 (0.13%)

Всего проверено: 12,475,886,574

Инфицировано: 6,861,469 (0.05%)

Вредоносные файлы, обнаруженные в сентябре на компьютерах пользователей

01.09.2009 00:00—01.10.2009 00:00

1. Trojan.DownLoad.47256 — 7851901 (36.17%)

2. Trojan.Fakealert.5115 — 1709557 (7.87%)

3. Win32.HLLW.Gavir.ini — 1091500 (5.03%)

4. Win32.HLLW.Shadow.based — 552387 (2.54%)

5. Win32.Alman.1 — 453996 (2.09%)

6. Win32.HLLM.Beagle — 399883 (1.84%)

7. JS.Nimda — 381940 (1.76%)

8. Trojan.DownLoad.5637 — 366191 (1.69%)

9. DDoS.Kardraw — 338885 (1.56%)

10. Trojan.Recycle — 332882 (1.53%)

11. Win32.HLLM.Netsky.35328 — 306700 (1.41%)

12. VBS.Sifil — 296165 (1.36%)

13. Win32.Sector.17 — 275083 (1.27%)

14. Win32.HLLW.Autoruner.5555 — 273128 (1.26%)

15. Trojan.AuxSpy.4 — 234102 (1.08%)

16. Trojan.MulDrop.16727 — 212213 (0.98%)

17. Win32.HLLW.Texmer.43 — 207238 (0.95%)

18. Trojan.Packed.2788 — 194328 (0.90%)

19. Win32.Virut.14 — 193677 (0.89%)

20. Win32.HLLM.Netsky.based — 179267 (0.83%)

Всего проверено: 845,578,747,316

Инфицировано: 21,708,714 (0.00%)

Комментарии