Безопасность в облаке — как Documentolog обеспечивает защиту

Байжан Канафин, CEO Documentolog, рассказывает о том, как компания справилась с атакой, произошедшей в 2018 году, и какие уроки удалось извлечь из случившегося.

В 2018 году Documentolog подвергся атаке со стороны компании, имеющей лицензию на пентест, по заказу одного из наших клиентов. Атака, хоть и была проведена с грубейшим нарушением договорных обязательств и уголовного законодательства страны, позволила выявить несколько слабых моментов в процессах нашей компании, связанных с человеческим фактором. Проанализировав кейс, мы кардинально пересмотрели подход к обеспечению ИБ в нашей инфраструктуре.

На нашей платформе в последние несколько лет заказчики стали активно автоматизировать не только документооборот, но и другие бизнес-процессы — кадровые, финансовые, коллегиальных органов и службы технической поддержки. С удобством и повышением производительности закономерно встает вопрос об обеспечении информационной безопасности. Чем больше процессов в компании автоматизировано, тем больше потенциальный ущерб в случае взлома или компрометации информационной системы. Поэтому то, насколько обеспечена безопасность и сохранность данных в Documentolog — это один из самых часто задаваемых вопросов при переговорах. Я постараюсь подробно осветить эту тему.

Локально ≠ хорошо

У многих руководителей и ИТ-специалистов сохраняется мнение, что информационная система, установленная в локальной инфраструктуре компании, более защищена от взлома и утечек, а данные в такой ИС лучше сохранятся, нежели в облаке. На практике это далеко не так. Чтобы обеспечить необходимую безопасность и сохранность данных локально, у системы внутри предприятия обязательно должны быть выполнены следующие условия:

— компетентные администраторы сетевой и серверной инфраструктуры;

— серверное оборудование для основной и резервной инстанции ИС;

— оборудование для ежедневного бэкапирования данных;

— информационная система мониторинга сетевой и пользовательской инфраструктуры;

— компетентные специалисты по информационной безопасности, производящие мониторинг действий как пользователей, так и администраторов;

— информационная система мониторинга и анализа событий (SIEM);

— утвержденные процедуры и должностные инструкции сотрудников, в которых прописаны действия, обязательные к исполнению и реакция на все возможные события.

Все эти пункты являются обязательными для обеспечения минимального уровня информационной безопасности, но не всегда достаточными. Можно потратить большие деньги на инфраструктуру, сложные системы, но стать жертвой халатности или невнимательности какого-то наделенного правами сотрудника. Не зря статистика говорит, что 90% всех инцидентов в ИБ связана с человеческим фактором. Поэтому требуется постоянная образовательная и профилактическая работа с персоналом.

Как видно из вышесказанного, обеспечить должный уровень для информационных систем, находящихся в периметре инфраструктуры компании — задача сложная и очень дорогостоящая. Позволить себе такое могут только очень крупные компании, в которых имеются несколько критически важных информационных систем. Тогда большие расходы на ИБ могут быть оправданы критичностью данных и суммой возможного ущерба.

В случае с компанией, предоставляющей услуги информационной системы по модели SaaS, реализация всех вышеописанных мер по обеспечению ИБ является оправданной, а расходы экономически эффективными, поскольку равномерно распределены между всеми клиентами. Причем с ростом количества клиентов сервиса, растут возможности компании по обеспечению ИБ, ведь они делаются не для одного клиента, а для всех сразу. Безусловно, и среди поставщиков облачных сервисов не все уделяют должное внимание ИБ и сохранности данных, поэтому выбирая между ними, нужно обязательно убедиться в наличии всех указанных выше мер.

Хочется отметить самый, пожалуй, важный фактор, почему использование системы по модели SaaS оправдано для большинства компаний. Это — ответственность. В случае с локальной информационной системой ответственность за обеспечение работоспособности ИС и ИБ распределена между многими сотрудниками компании и почти всегда не формализована. В случае инцидента найти концы очень сложно, и даже когда возможно, самое большое наказание, которое может понести сотрудник — это увольнение. Для компании это двойной ущерб — и система не работает, и ценный сотрудник потерян. Поэтому почти всегда сотрудников, допустивших халатность, не увольняют, а наказывают лишением премии. Сопоставим ли размер премий с понесенным ущербом? Вряд ли.

Если же компания приобретает услуги ИС по модели SaaS, то вопрос ответственности за обеспечение работоспособности, ИБ и сохранности данных автоматически решен. Ответственность лежит на поставщике услуг ИС! Мера ответственности прописывается в договоре. И голова у руководства не болит, и дополнительных расходов компания не несет!

Поэтому приобретение услуг ИС по модели SaaS у серьезного поставщика позволяет обеспечить гораздо более высокий уровень ИБ и сохранности данных, чем когда вы закрываете вопрос собственными силами на локальных системах.

Наша безопасность. И ваша тоже

Зрелый подход к ИБ в нашей компании сформировался не сразу. Предоставлять систему электронного документооборота (СЭД) Documentolog по модели SaaS мы начали с 2015 года, до этого занимаясь только продажей лицензий. До того нам, как разработчику программного обеспечения, не нужны были сильные компетенции в администрировании, это была забота покупателей. Изменение бизнес-модели и рост количества клиентов в облаке потребовали развития соответствующих знаний в ИБ. Нам пришлось активно учиться вместе с заказчиками — учиться правильному администрированию распределенной инфраструктуры, мониторингу и анализу всех логов событий, учиться осознанию повышенной ответственности у каждого сотрудника, да и просто учиться правильно вести раздельный учет и выстраивать ценовую политику.

Ожидаемо, что каждый клиент, перейдя в наше облако, требовал максимально высокий уровень сервиса. Некоторые наши клиенты заказывали аудит уровня обеспечения ИБ в облаке. Так, проведенная в 2018 году по заказу одного из клиентов атака, обнажила наши слабые места.

Мы выучили этот урок. Первое, что мы сделали — определили три основных уровня защиты, которые в совокупности формируют целостную систему информационной безопасности в компании: инфраструктурный, программного обеспечения и человеческий. Обеспечение информационной безопасности на инфраструктурном уровне подразумевает:

— Защиту от потери информации. Мы ввели дополнительные бэкапы системы и обеспечили ее работоспособность в случае физической поломки серверного оборудования. Поместили файловые данные клиентов в распределенное файловое хранилище (физически в нескольких экземплярах). В случае выхода из строя файловых серверов данные не будут потеряны.

— Разграничение периметра инстанции системы клиента. Данные каждого клиента недоступны для другого клиента, ни при каких обстоятельствах.

— Контейнеризация облака. Перевели все наши облачные системы на Docker — программное обеспечение для автоматизации развертывания и управления приложениями в средах с поддержкой контейнеризации. Благодаря этому теперь все клиентские инстанции Documentolog развертываются автоматически с преднастроенной политикой безопасности, включая защиту от кражи или перехвата http-сессии и защиту от доступа к файловой системе контейнеров. Системные администраторы полностью сконцентрированы на повышении уровня безопасности контейнеров. Это существенно минимизирует человеческий фактор при разворачивании новой инстанции.

— Централизованная система анализа и мониторинга событий (SIEM). Развернули систему, в которой собираются и анализируются логи со всех инстанций. Настроены правила, согласно которым на определенные события в обязательном порядке реагируют администраторы.

На уровне программного обеспечения Documentolog сегодня обеспечивает:

— Распределение полномочий на просмотр документов согласно ролям. Каждый сотрудник клиента имеет доступ только к той информации и документам, которые ему разрешено видеть согласно структуре или предоставленной роли.

— Разделение панели администрирования СЭД на простого и суперадминистратора. Такое разделение позволило предоставить администраторам СЭД клиента все необходимые для сопровождения системы функции без расширенных возможностей с доступом к базе данных и операционной системе. Функции супер-администраторов для каждого клиента закреплены за выделенным сотрудником Documentolog отдельным приказом. При необходимости каких-либо действий они осуществляются только через заявку в личном кабинете с фиксацией времени и требуемых действий.

— Ограничение на чтение документов администраторами СЭД. Теперь администратор СЭД имеет доступ к журналам клиентской системы, но не имеет возможности прочитать содержимое документов.

— Авторизация суперадминистратора через токен. Мы реализовали дополнительную авторизацию в панель администрирования системы для наших сотрудников. Помимо логина и пароля, теперь требуется авторизация через ЭЦП на физическом носителе.

— Двухфакторная аутентификация. Система начала запоминать каждую сессию и ее метаданные. При входе с нового устройства или браузера система запросит код доступа, который высылается на привязанную к аккаунту пользователя электронную почту. Все данные о входе в систему собираются и отображаются в профиле пользователя. Таким образом, даже если ваш пароль к системе «подсмотрели», в случае использования его третьим лицом, вы увидите уведомление об этом в почте. Важно, разумеется, иметь разные пароли к системе и почте…

— Контроль одновременных сессий пользователя. Дополнительная защита для случаев, когда пользователь залогинился с одного авторизованного места, затем забыв выйти из системы, зашел с другого. Система автоматически закончит первую сессию.

— Защита от перебора паролей. При трехкратном вводе неправильного пароля учетная запись пользователя автоматически блокируется.

— Тотальное логирование. Все действия пользователей сохраняются в специальный защищенный файл и никогда не удаляются.

— Сохранение всех созданных документов. В системе реализован механизм, при котором вся созданная информация сохраняется и не может быть удалена. При этом реализована политика, когда ни один администратор не должен иметь неограниченных прав и абсолютного доступа к информации.

— Антивирусная защита всех загружаемых файлов. Любой загружаемый файл автоматически сканируется на наличие вирусов. Механизм пока доступен в бета-версии, но в ближайшее время будет доступен для клиентов официально.

Человеческий уровень самый сложный для контроля и автоматизации, поскольку требует не разового выстраивания политик, а постоянного мониторинга и анализа. И в то же время, он самый важный с точки зрения ИБ. Поэтому мы относимся к вопросу очень ответственно. На этом уровне мы реализовали следующее:

— Мы пересмотрели процесс внесения каких-либо изменений или действий с инстанцией клиента. Любые действия с инстанцией клиента теперь возможны только через заявку в личном кабинете. Без такой заявки любые изменения будут считаться «исключительным» случаем и «нарушением» трудового договора.

— Пересмотрели и актуализировали роли и уровни доступа каждого сотрудника в системе. Прошлый взлом оказался возможен из-за того, что у сотрудника службы поддержки оказался доступ к документу, которого у него не должно было быть. Украв сессию, злоумышленники получили доступ к документу.

— Закрепили персональную ответственность по каждому клиенту за конкретным сотрудником компании. Ответственность за все действия по клиенту закреплена приказом, что позволяет формализовать юридическую ответственность сотрудников.

— Утвердили и переподписали новый трудовой договор. Конкретизировали ответственность каждого сотрудника за выполнение обязанностей и сохранность данных клиентов. Значительно повысили ответственность сотрудников компании за халатность и возможный ущерб. Таким образом в компании выстроено вертикальное распределение ответственности — в любой момент времени известно какой сотрудник за какого клиента отвечает.

— Разграничили права и обязанности между администратором системы и администратором серверов и инфраструктуры. Теперь глобальные действия с инстанцией клиента возможны только при согласовании действий нескольких сотрудников компании из разных подразделений.

— Разработали и утвердили карту рисков и инструкции. Каждый сотрудник в компании теперь четко знает и свою зону ответственности, и зону ответственности другого сотрудника. Знает, что можно делать, а чего делать нельзя. А также — что делать в нештатной ситуации.

— Постоянное обучение сотрудников основам кибербезопасности. Мы учим их как сохранить пароли, как защитить свой рабочий, личный компьютер и т. д.

Выводы

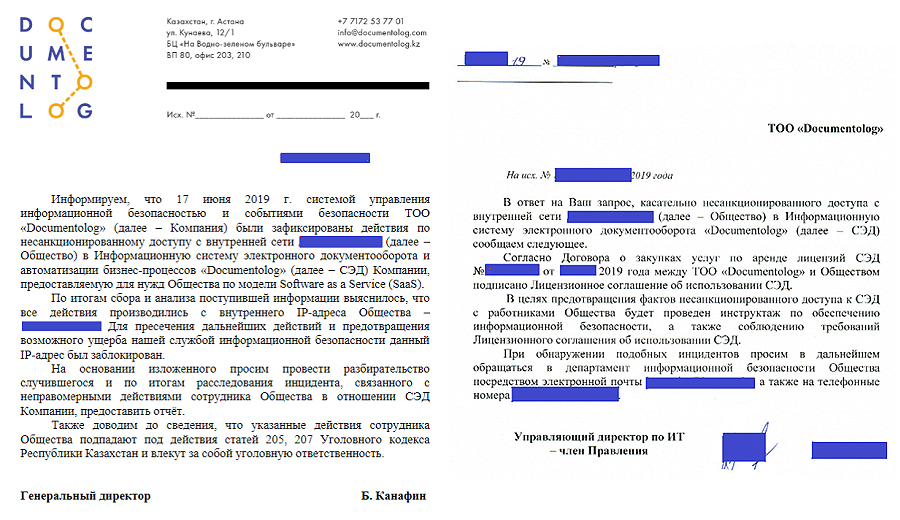

Нами проделана огромная работа и это уже дает результаты. Буквально недавно один из квалифицированных в области администрирования и безопасности сотрудников нашего клиента пытался атаковать Documentolog. Благодаря системе мониторинга (SIЕМ) попытка была сразу же замечена, IP-адрес пользователя заблокирован. В адрес руководства клиента было направлено официальное уведомление. Сотрудника нашли, он признался в попытке взлома, которая, по его словам, была сделана «из любопытства и интереса».

У всего есть обратная сторона. Более высокий уровень обеспечения ИБ предполагает существенно более сильную забюрократизированность, значительно снижает гибкость по отношению к клиентам. Раньше многие вопросы могли решаться «по звонку» или на честном слове. Сегодня такое стало невозможно. Любые операции с системой клиента осуществляются теперь только после поступления заявки в личном кабинете с обязательной фиксацией времени и ответственных. Такие изменения не всегда легко и с восторгом принимаются сотрудниками наших клиентов, но в итоге все соглашаются, что это необходимо. Ведь когда на чаше весов сохранность данных компании, становится понятно, что это нужные меры и последствия, если не действовать по правилам, могут быть очень печальными.

Новации, связанные с безопасностью, потребовали значительных финансовых и временных инвестиций, которые, по большому счету, незаметны для клиентов. В момент принятия решения по выбору СЭД, вопрос обеспечения ИБ редко принимается во внимание. Часто невысокая цена становится решающим фактором, а информационная безопасность приносится в жертву. Согласно законам рынка, выбор всегда за клиентом. Но, как говорится, скупой платит дважды.

Достичь идеального обеспечения ИБ для компании и системы, находящейся в постоянном развитии, — очень сложная, нетривиальная задача, с которой не всегда успешно справляются даже мировые ИТ-гиганты, такие как Microsoft, Facebook или Google. Тем не менее, наша компания продолжит работу над повышением уровня информационной безопасности нашей инфраструктуры и системы. Надеюсь, я наглядно показал, что мы очень и очень многое сделали для этого за последний год.