Новый троянец для Android распространяется через приложение Angry Birds Rio Unlock

Компания «Доктор Веб» предупреждает пользователей о появлении нового опасного семейства вредоносных программ для смартфонов под управлением ОС Android — Android.Plankton.

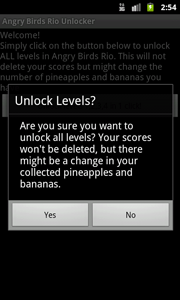

Компания «Доктор Веб» — ведущий российский разработчик средств информационной безопасности — предупреждает пользователей о появлении нового опасного семейства вредоносных программ для смартфонов под управлением ОС Android — Android.Plankton. Встроенный в приложение Angry Birds Rio Unlock, которое дает доступ к скрытым уровням этой популярной игры, троянец передает злоумышленникам данные о зараженном устройстве, а также загружает на него другое вредоносное ПО.

Начало июня 2011 года ознаменовалось появлением большого количества новых вредоносных программ для мобильной операционной системы Android. Интерес вирусописателей к этой ОС неслучаен: приложения-вредители воруют конфиденциальную информацию владельцев сотовых телефонов, отправляют втайне от пользователя

9 июня специалистами компании «Доктор Веб» в вирусные базы был добавлен новый троянец для Android — Android.Plankton. Основная особенность данной угрозы заключается в том, что вредоносный объект встроен в приложение Angry Birds Rio Unlock, открывающее доступ к скрытым уровням популярной для различных мобильных платформ игры Angry Birds. Только с официального сайта Android Market инфицированная программа была загружена более 150000 раз, а на альтернативных ресурсах (в частности, с известного сборника приложений для Android androidzoom.com) число скачиваний достигало 250000.

В отличие от выявленного днем ранее вредоносного приложения Android.Gongfu, новый троянец Android.Plankton не использует известные уязвимости операционной системы для повышения собственных привилегий. Алгоритм реализации атаки выглядит следующим образом: непосредственно после запуска инфицированного приложения троянец загружает в фоновом режиме собственную службу, которая собирает информацию о зараженном устройстве (ID устройства, версия SDK, сведения о привилегиях файла) и передает ее на удаленный сервер.

Затем вредоносная программа получает с сайта злоумышленников данные для последующей загрузки и установки на смартфон жертвы другого приложения, функционал которого, по предположениям аналитиков, может варьироваться. В настоящее время специалистам компании «Доктор Веб» известно о нескольких видах такого вредоносного ПО. В частности, это пакеты plankton_v0.0.3.jar и plankton_v0.0.4.jar, предназначенные для выполнения на инфицированном устройстве получаемых от управляющего центра команд.

На сегодняшний день все известные модификации данного троянца добавлены в вирусные базы Dr.Web, в связи с чем Android.Plankton не страшен пользователям Dr.Web для Android Антивирус + Антиспам и Dr.Web для Android Light.

Так как Android.Plankton получил чрезвычайно широкое распространение благодаря значительному количеству загрузок инфицированных приложений, специалисты «Доктор Веб» продолжают внимательно следить за развитием событий. В случае появления новых модификаций Android.Plankton они будут оперативно добавлены в вирусные базы Dr.Web.

Комментарии