Новые подробности нашумевшего дела о казахстанских хакерах, укравших сотни млн тенге

Киберпреступники, организовавшие в июне 2013 года рассылку вредоносной программы BackDoor.Shell.218, были задержаны правоохранительными органами и понесли заслуженное наказание.

Компания «Доктор Веб» сообщает о том, что киберпреступники, организовавшие в июне 2013 года рассылку вредоносной программы BackDoor.Shell.218 (ей была посвящена новость Вирусная рассылка для жителей Казахстана) и похитившие с ее помощью сотни миллионов тенге у ряда казахстанских компаний, были задержаны правоохранительными органами и понесли заслуженное наказание. Во многом это стало возможно благодаря тесному взаимодействию следственной группы со специалистами компании «Доктор Веб».

Компания «Доктор Веб» сообщает о том, что киберпреступники, организовавшие в июне 2013 года рассылку вредоносной программы BackDoor.Shell.218 (ей была посвящена новость Вирусная рассылка для жителей Казахстана) и похитившие с ее помощью сотни миллионов тенге у ряда казахстанских компаний, были задержаны правоохранительными органами и понесли заслуженное наказание. Во многом это стало возможно благодаря тесному взаимодействию следственной группы со специалистами компании «Доктор Веб».

Напомним, что троянец BackDoor.Shell.218 относится к категории приложений, открывающих злоумышленникам возможность удаленного управления инфицированным ПК. Получив доступ к бухгалтерским компьютерам, с которых осуществлялись онлайн-платежи в системах «Банк-Клиент», казахстанские хакеры Андрей Кудинов и Мырзакан Дуненбаев переводили на свои счета огромные суммы и обналичивали их, в то время как их жертвы даже не сразу замечали факт взлома.

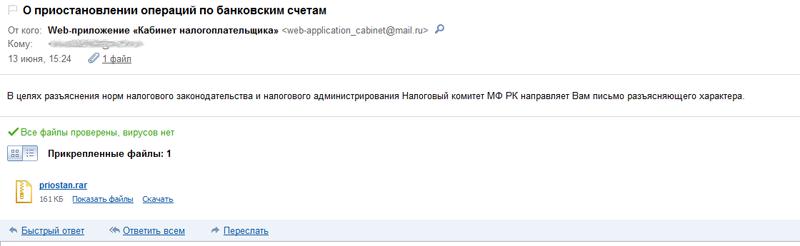

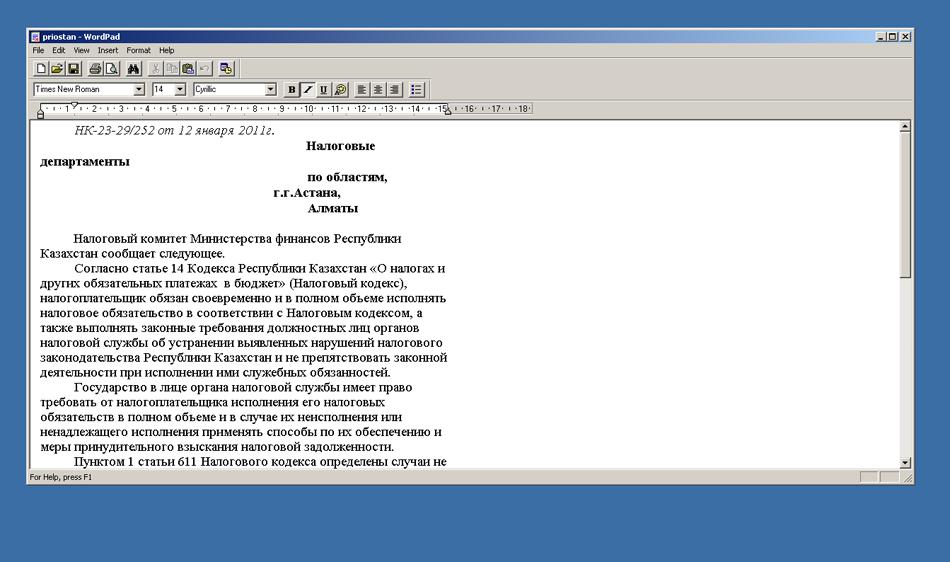

А. Кудинов, предварительно разыскав через интернет бухгалтеров казахстанских компаний и их почтовые адреса (некоторые из них имели неосторожность использовать бесплатные почтовые сервисы — например, Mail.ru), в июне 2013 года организовал рассылку вредоносной программы, маскируясь под «Налоговый комитет МФ РК», а в качестве отправителя электронных сообщений значилось «Web-приложение «Кабинет налогоплательщика» <web-application-cabinet@mail.ru>. Никакие антивирусные средства, установленные на компьютерах казахстанских пользователей, не могли обнаружить данного троянца в момент вредоносной рассылки. Также не могли обнаружить его и антивирусные средства самого почтового сервиса Mail.ru, обеспечивавшие фильтрацию почты в тот период времени.

Злоумышленники заранее убедились в этом, протестировав свое «творение» на актуальных версиях антивирусных средств защиты различных производителей. Жертвы, в свою очередь, проявляли неосторожность и запускали троянца своими руками.

Специалисты «Доктор Веб», напрямую столкнувшись с данной угрозой, смогли оперативно ее идентифицировать и добавить в вирусные базы Dr.Web, а также сообщили о ней общественности. В то же самое время активность мошенников продолжала расти. Специалисты нашей компании зафиксировали рассылку зараженных писем на 900 бухгалтерских адресов, из них 850 (94,44%) адресатов открыли зараженный файл, что говорит об очень высокой эффективности данной вирусной рассылки. Таким образом, злоумышленники смогли получить контроль над 850 компьютерами.

Благодаря оперативному добавлению данного троянца в вирусные базы, а также проведению других организационно-технических мероприятий компания «Доктор Веб» смогла существенно сократить масштабы нового заражения компьютеров среди тех, кто использовал антивирусные средства защиты Dr.Web, а также минимизировать последствия атаки для уже пострадавших пользователей. Одновременно с этим был налажен процесс обмена различной информацией между нашей компанией и следственной группой, начавшей поиск преступников, что в итоге облегчило их поимку.

Итогом совместной работы стали арест, суд и приговор: одному хакеру — 8,5, а другому — 6 лет лишения свободы. «Во многом благодаря интенсивному взаимодействию следствия со специалистами «Доктор Веб» стало возможным вычислить преступников и арестовать их уже к концу 2013 года. Думаю, это очень показательный пример успешного расследования киберпреступлений в сотрудничестве с разработчиками средств безопасности. Такое сотрудничество позволяет оперативнее пресекать преступную деятельность киберкриминала, а это, в свою очередь, способствует минимизации ущерба для потенциальных жертв», — отмечает начальник отдела управления «К» МВД РК Жандос Суюнбай.

«Мы всегда говорили — и эта история еще раз подтверждает правильность этого вывода, — что опрометчиво полагаться лишь на антивирус: он необходим, но не достаточен для защиты. Практически никогда преступники не начинают серьезную атаку до тех пор, пока не добьются того, чтобы на момент атаки никакие антивирусные средства не могли бы обнаруживать данную угрозу. Только убедившись в этом, они ее начинают, и здесь многое зависит от того, насколько оперативно и качественно отреагирует антивирусная компания и сможет предоставить своим клиентам «противоядие». В лице современных киберпреступников мы имеем дело с коварным и сильным врагом, и поэтому, сидя перед компьютером, расслабляться нельзя ни на секунду. Успешно проведенная работа со следственными органами позволила нашей компании получить большой практический опыт, который мы сможем использовать в будущем для пресечения подобной преступной деятельности и которым будем делиться со своими клиентами», — говорит генеральный директор «Доктор Веб—Центральная Азия» Андрей Ковалев.

Специалисты «Доктор Веб» призывают пользователей, особенно тех, кто с помощью компьютеров проводит банковские операции, быть внимательными и осторожными — не открывать вложения в сообщениях электронной почты, полученные от подозрительных отправителей, поддерживать базы установленного на компьютере антивирусного ПО в актуальном состоянии. Для работы с системами «Банк-Клиент» лучше использовать отдельные компьютеры с различными средствами защиты, на которых не должны применяться никакие другие программы, особенно электронная почта, а интернет должен использоваться только для доступа к сайту своего банка.