Цифровая гигиена: не доверяй и проверяй

Не будешь думать ты, подумают за тебя. Причем, крайне маловероятно, что в твою пользу.

В прошлой заметке из серии «Цифровая гигиена» мы закончили на том, что не нужно вводить свои пароли где попало. В принципе, это справедливо не только для паролей, но и для любой другой информации, которая не предназначена для посторонних глаз либо иных органов чувств. Что это может быть за информация? Например, реквизиты банковских карт, коды подтверждения оплаты, входа или еще чего-нибудь важного из той же серии. Поэтому, говорим «пароли» — подразумеваем «любая конфиденциальная информация».

Думайте

Как это ни банально, но эта простая рекомендация актуальна и в этой заметке. Собственно, она всегда актуальна. Не будешь думать ты, подумают за тебя (причем, крайне маловероятно, что в твою пользу).

Не используйте чужие устройства для ввода паролей

Помните, что говорят правила обычной гигиены про зубные щетки? ;)

Мало ли что установлено из «шпионского» программного обеспечения на посторонних компьютерах и мобильных устройствах. Свои-то вы хоть более-менее можете контролировать, а вот что происходит с чужими?

Нет, я не утверждаю, что все устройства ваших знакомых либо компьютеры в интернет-кафе и других пунктах общественного доступа в интернет сплошь и рядом усеяны программами, исправно запоминающими, что вводят пользователи с клавиатуры (key loggers), и прочим шпионским программным обеспечением, но такой риск имеется. Так что делайте это только в крайнем случае.

Если уж пришлось вводить пароль на чужом устройстве, не поленитесь изменить его со своего как можно скорее.

Всегда убеждайтесь в подлинности сайта

Довольно распространенный способ узнать пароли пользователей — обманным путем заставить их ввести свои данные на фальшивом сайте, который внешне может напоминать настоящий. Обращайте особое внимание на адрес (доменное имя) сайта и, если он не совпадает с оригинальным, дважды подумайте, прежде чем что-либо там вводить. Подробнее о фишинге написано в Википедии.

Фальшивку, обычно, подсовывают в письме по электронной почте или сообщении в каком-либо мессенджере. Иногда даже не особо шифруясь. Например, так: https://apple.com/. Пользователь ожидает по клику (тапу) перейти на сайт Apple. На деле же попадает на другой сайт. В примере это два совершенно разных сайта на двух совершенно разных доменах. В реальной жизни фальшивка может оказаться до неузнавания близкой к оригиналу (вот свежий пример). Поэтому внимательно читайте письма или сообщения и думайте, прежде чем кликать и тапать по ссылкам. Помните, сообщение может поступить от учетной записи человека, которому вы очень даже доверяете. Однако, совсем не обязательно, что отправил его именно он.

Вводите пароли только на сайтах, использующих шифрование

Как понять, что трафик между браузером вашего устройства и сайтом шифруется? Если вкратце, то в адресной строке браузера адрес сайта начитается с https:// (ВНИМАНИЕ! Именно с https://, а не с http://) и браузер не ругается на сертификат безопасности сайта.

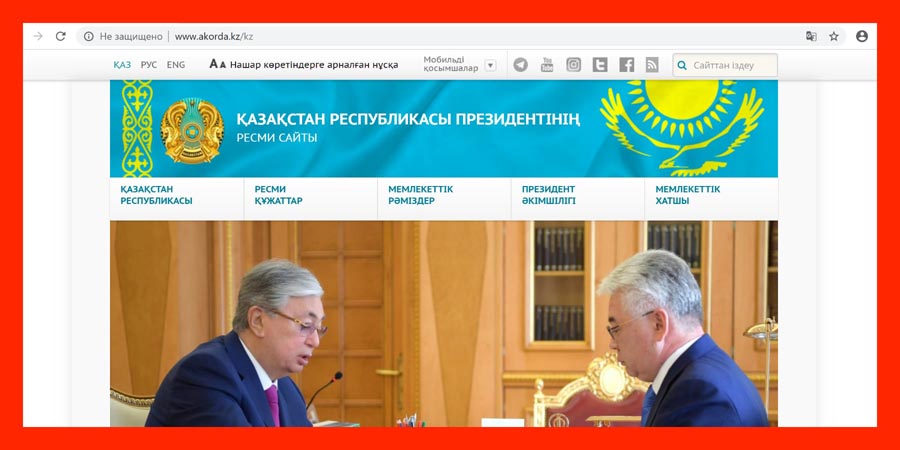

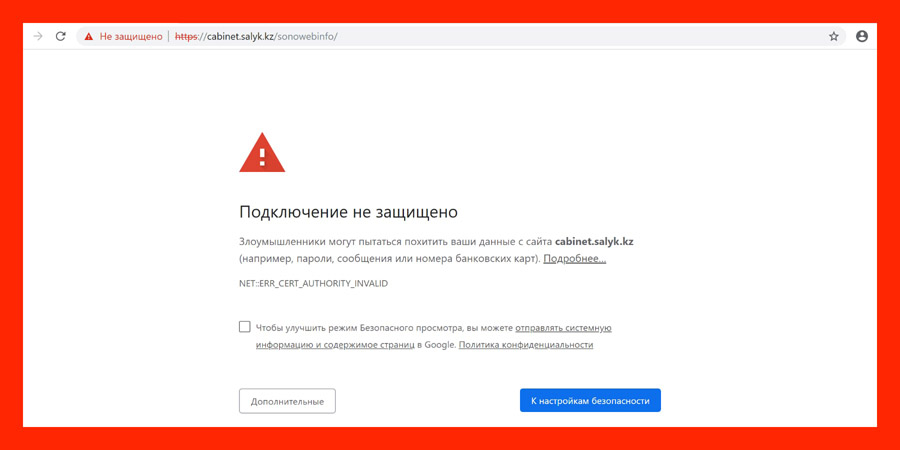

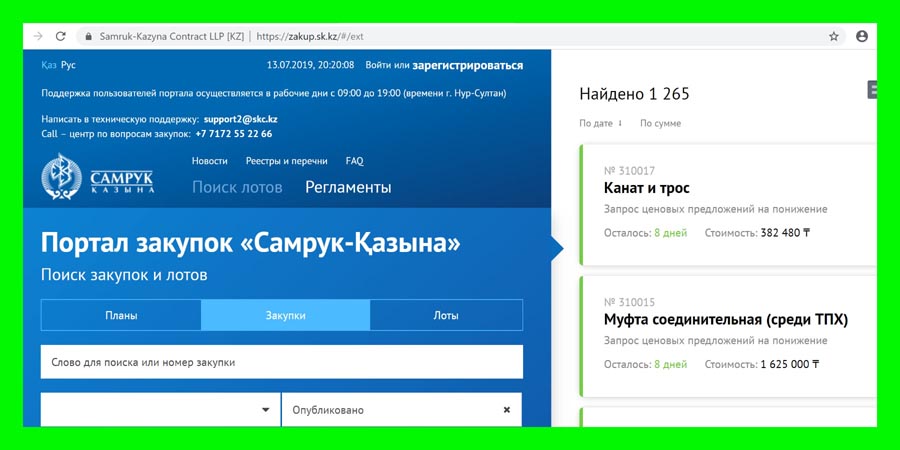

Для наглядности, покажу все на картинках. Картинки (скриншоты) делались в Chrome под Windows. В других браузерах и других операционных системах внешний вид адресной строки может быть несколько иным.

Официальный сайт Президента Республики Казахстан не использует шифрование для передачи трафика от себя к пользователям (адрес начинается с http://). Об этом словами «Не защищено» предупреждает браузер в адресной строке. В принципе, в этом нет ничего особо страшного до тех пор, пока на сайте нет функционала, требующего ввода конфиденциальной информации. Надеюсь, для входа в админку сайта трафик, все же, шифруется.

Кабинет налогоплательщика Комитета государственных доходов Министерства финансов Республики Казахстан для шифрования трафика использует сертификат безопасности Национального удостоверяющего центра Республики Казахстан, который популярные браузеры и операционные системы не считают доверенным (браузер ругается на сертификат безопасности). Такая же реакция будет и на любые сертификаты, не подписанные доверенными центрами сертификации. При использовании таких сертификатов нельзя заранее сказать: это именно тот сертификат, который использует владелец сайта или кто-то его подменил на свой? Т.е. имеется риск, который, чаще всего, расписывают в предупреждающем сообщении в адресной строке браузера и на странице. По возможности, воздержитесь от посещения таких сайтов и, тем более, от ввода там своих паролей.

В третьем примере рассмотрим сайт портала закупок «Самрук-Казына». Здесь все в порядке, используется действующий доверенный сертификат безопасности, трафик шифруется. Соответствующая информация отображается в адресной строке браузера.

В первых же двух случаях ваш пароль может быть перехвачен на пути от вашего браузера до сайта, со всеми возможными вытекающими из этого последствиями.

Меняйте пароли от взломанных сайтов

Как можно определить, взломали сайт или нет? В общем случае, никак. Даже серьезные компании, уделяющие серьезное внимание кибербезопасности, не застрахованы от взлома. Здесь можно только посоветовать мониторить информационное пространство об «успешных» инцидентах (например, подписаться на тематические рассылки или телеграм-каналы) и, в случае чего, действовать по ситуации: от банальной смены пароля до немедленной блокировки и перевыпуска банковских карт.

Будьте бдительными

Если раньше нас, в основном, пытались убедить ввести (сообщить) конфиденциальную информацию на сайтах-фальшивках через сообщения, то сейчас все больше включаются в работу телефонные звонки.

Это, например, может быть «сотрудник банка», под любым предлогом пытающийся вытянуть из вас кодовое слово, пин-код от карточки или еще что-либо полезное.

Это может быть «покупатель», пытающийся получить от вас код подтверждения операции (по банковской карте).

Это может быть «сотрудник службы поддержки» сервиса электронной почты, который вы используете, чтобы обманным путем заполучить пароль от вашей учетной записи.

Как вы понимаете, вариантов не счесть, конца им нет и не будет. Мошенники весьма изобретательны. Они могут знать о вас многое: ФИО, дату рождения, адрес регистрации, номера удостоверяющих личность документов, ИИН. В общем, не «ведитесь» на осведомленность.

Что же делать, как защитить себя от существующих и еще непридуманных схем? Быть бдительными. А если более конкретно, то:

— никогда, никому, ни при каких обстоятельствах не сообщайте реквизиты банковской карты;

— никогда, никому, ни при каких обстоятельствах не сообщайте коды подтверждения, полученные по SMS или иным способом от вашего банка;

— никогда, никому, ни при каких обстоятельствах не сообщайте пароли и одноразовые коды от каких бы то ни было своих учетных записей;

— никогда не сообщайте конфиденциальную информацию (например, пароль, кодовое слово и т. п.), даже реальному сотруднику банка, если телефонный звонок был инициирован не вами, даже если вам звонят с телефона банка;

— при возникновении любых сомнений в том, что собеседник не тот за кого себя выдает, или в том, что он намеревается заполучить вашу конфиденциальную информацию, перезванивайте сами в банк/оператору связи/хостинг-провайдеру.

Да, чуть не забыл, используйте двухфакторную аутентификацию там, где это возможно. Вы спросите, что же это за зверь такой? Конечно же, я расскажу, но это уже совсем другая история.