Первый бэкдор для Android и другие вирусные события в апреле 2011 года

Как сообщает компания «Доктор Веб», самые интересные вирусные события апреля оказались связаны с мобильной платформой Android.

Самые интересные вирусные события апреля оказались связаны с мобильной платформой Android — именно на ней сосредоточили свое внимание вирусописатели. Помимо этого, прошедший месяц ознаменовался традиционным уже обнаружением уязвимостей в продукции Adobe. Как и в прошлые месяцы, топовые мировые новости нашли свое отражение в тематике спам-рассылок и мошеннических действиях в социальных сетях. На этот раз спаммеры воспользовались королевской свадьбой в Великобритании.

Новые вредоносные программы для мобильных платформ

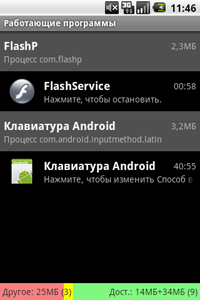

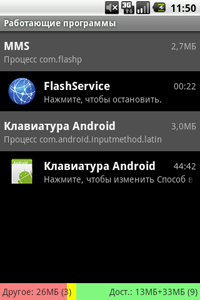

В апреле был зафиксирован первый полноценный бэкдор для Android, уже насчитывающий две известные модификации. Android.Crusewind использует ряд новых приемов распространения и не встречавшуюся ранее нагрузку. Жертва получает сообщение, похожее на следующее: «Получены обновления настройки MMS/GPRS/EDGE. Для активации пройдите по ссылке: http://…/flash/MM329.apk». При переходе по указанной ссылке пользователь получает троянский APK — дистрибутивный пакет ОС Android (в этом формате хранятся дистрибутивы в магазине Android Market).

Рис. 1.

После установки троянец скачивает со своего командного центра конфигурационный файл в формате XML. При этом вредоносная программа обладает достаточно серьезным набором функций. Например, она способна рассылать

В ходе усложнения мобильных ОС и увеличения производительности смартфонов вредоносные программы под эти платформы также усложняются, приближаясь по своим характеристикам к вирусам для персональных компьютеров. Появления подобной Android.Crusewind программы следовало ожидать уже давно. Можно предположить, что по мере распространения антивирусного ПО для мобильных платформ вирусописатели перенесут на них свойства и других классов троянцев под платформу x86. Таких, например, как руткиты.

Также было обнаружено несколько новых троянских программ под мобильную ОС Android. Появились новые модификации троянцев Android.Spy и Android.SmsSend.

Android.Spy.54 был обнаружен на китайском ресурсе www.nduoa.com, который представляет собой сборник различных приложений для платформы Android. Троянец был встроен в программу Paojiao — виджет, позволяющий совершать звонки или отсылать SMS на выбранные номера. Распространение в составе легитимных программ является стандартной моделью для вредоносных программ семейства Android.Spy.

Новая модификация Android.Spy регистрирует фоновый сервис, который соединяется с сервером злоумышленников, отсылая им идентификационные данные жертвы (в частности, международный идентификатор мобильного оборудования IMEI и индивидуальный номер абонента IMSI). Кроме того, троянец загружает конфигурационный

Adobe продолжает «радовать» пользователей

В марте мы уже писали о критической уязвимости в продукции Adobe. Причем тогда традиционный для таких уязвимостей термин

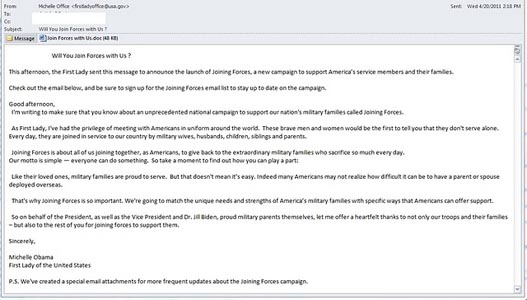

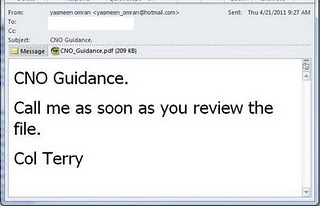

8 апреля 2011 года стало известно о новой уязвимости

Рис. 2. Exploit.Rtf.based

Рис. 3. Exploit.PDF.2177

Массовые рассылки и поддельное антивирусное ПО

Также в прошедшем месяце были зафиксированы массовые рассылки, содержащие многочисленные модификации примитивного троянца Trojan.Download.64325. В течение двух недель было обнаружено несколько разновидностей этого загрузчика. Троянец загружал на компьютер жертвы Trojan.FakeAlert.20509. Рассылка велась через ботнет BlackEnergy. Анализ активности этого ботнета выявил в списке рассылки значительные группы корпоративных адресов, принадлежащих, в частности, фармакологическим компаниям, таким как SecureMedical Inc., что подразумевает возможность утечки баз данных почтовых адресов и передачи их в руки спамеров.

Мошеннические ссылки и активность в социальных сетях

Мошенники в социальных сетях продолжают эксплуатировать интерес пользователей к популярным новостям, при этом не считаясь ни с какими этическими нормами. Несколько несчастных случаев в парках аттракционов попали на видео и получили широкую огласку. Впоследствии новости о несчастных случаях были использованы злоумышленниками в качестве темы для рассылки в Facebook, чтобы спровоцировать переход пользователя по троянской ссылке.

Рис. 4, 5. Рассылка о несчастном случае в парке аттракционов Алтон (Великобритания)

В других случаях в качестве наживки использовались новости о королевской свадьбе в Великобритании. При этом пользователь, переходящий по этим ссылкам, попадал на сайт, распространяющий поддельное антивирусное ПО.

Рис. 6. Мошеннические ссылки на новости о королевской свадьбе в Великобритании

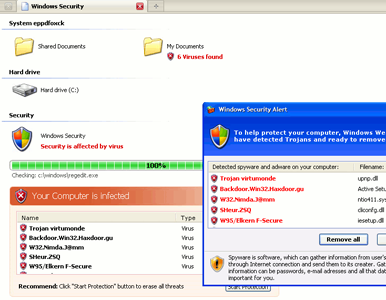

Рис. 7. Внешний вид мошеннической страницы

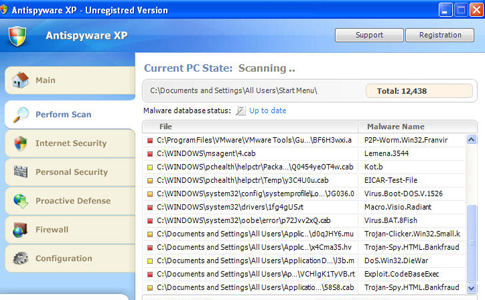

Рис. 8. Внешний вид образца Trojan.FakeAlert, скачиваемого по троянским ссылкам

Заключение

Можно с уверенностью говорить о том, что наметился и окончательно оформился новый вектор вирусных атак. Злоумышленники проявляют растущий интерес к мобильным платформам. В настоящее время происходит перенос наработок и накопленного опыта вирусописателей для PC на платформу Android, очевидное усложнение и большее разнообразие троянского ПО под нее. Скорее всего, конкурирующей платформе iOS в ближайшем будущем злоумышленники также уделят внимание.

Образцы троянского ПО, обнаруженные в апреле 2011 года в почтовом трафике

01.04.2011 00:00 — 30.04.2011 23:00

1. Trojan.Tenagour.3 — 12454766 (27.22%)

2. Trojan.Inject.28090 — 4602849 (10.06%)

3. Trojan.Inject.27975 — 3548126 (7.75%)

4. Trojan.DownLoader2.22364 — 2805880 (6.13%)

5. Trojan.Inject.28053 — 2252602 (4.92%)

6. Trojan.DownLoad2.20306 — 1482644 (3.24%)

7. Trojan.DownLoader2.265 — 1111063 (2.43%)

8. Trojan.DownLoader2.17823 — 1098522 (2.40%)

9. Trojan.DownLoader2.1901 — 912229 (1.99%)

10. Trojan.DownLoader2.2035 — 797515 (1.74%)

11. Trojan.DownLoader2.2977 — 752502 (1.64%)

12. Trojan.DownLoader2.25029 — 653112 (1.43%)

13. Win32.HLLM.MyDoom.33808 — 629032 (1.37%)

14. Trojan.DownLoader2.10188 — 573559 (1.25%)

15. Trojan.DownLoader2.32597 — 563802 (1.23%)

16. Trojan.Fakealert.20459 — 552961 (1.21%)

17. Trojan.Inject.27968 — 536032 (1.17%)

18. Trojan.DownLoader2.16572 — 532366 (1.16%)

19. Trojan.DownLoad2.22234 — 526171 (1.15%)

20. Trojan.DownLoader2.30543 — 505686 (1.11%)

Всего проверено: 32,697,947,759

Инфицировано: 45,761,288 (0.14%)

Образцы троянского ПО, обнаруженные в апреле 2011 года на компьютерах пользователей

01.04.2011 00:00 — 30.04.2011 23:00

1. Win32.Siggen.8 — 18929309 (25.86%)

2. JS.IFrame.95 — 18457256 (25.22%)

3. Win32.HLLP.Neshta — 10341001 (14.13%)

4. Win32.HLLP.Novosel — 7473876 (10.21%)

5. Win32.HLLP.Whboy.45 — 2744737 (3.75%)

6. Win32.HLLP.Whboy.101 — 2583200 (3.53%)

7. Trojan.Click.64310 — 1786547 (2.44%)

8. ACAD.Pasdoc — 948927 (1.30%)

9. Win32.HLLP.Liagand.1 — 897812 (1.23%)

10. Trojan.MulDrop1.48542 — 685507 (0.94%)

11. Win32.HLLP.Whboy.105 — 580001 (0.79%)

12. HTTP.Content.Malformed — 533596 (0.73%)

13. BackDoor.Ddoser.131 — 513468 (0.70%)

14. Win32.HLLP.Rox — 423250 (0.58%)

15. Win32.HLLW.Shadow.based — 213901 (0.29%)

16. Win32.HLLW.Autoruner.5555 — 161020 (0.22%)

17. Program.RemoteAdmin — 155310 (0.21%)

18. Trojan.DownLoader2.35872 — 151285 (0.21%)

19. Exploit.Cpllnk — 147664 (0.20%)

20. Trojan.DownLoader2.42597 — 143945 (0.20%)

Всего проверено: 218,706,105,678

Инфицировано: 73,187,388 (0.03%)

Комментарии