Октябрьское обострение лжеантивирусов и другие итоги прошедшего месяца

Обзор вирусной обстановки за октябрь от компании «Доктор Веб».

Пора отпусков подошла к концу, температура за окном упала, а вирусописатели стали более активными и изобретательными — так прошел октябрь. Прошедший месяц не был богат вирусными событиями и не принес никаких сенсаций, однако ряд интересных наблюдений заслуживает отдельного рассказа. В частности, в октябре киберпреступники предпочитали заворачивать свои «конфетки» в весьма заманчивые «фантики», выдавая вредоносные программы за антивирусные. В целом же октябрь показал, что основными каналами передачи вредоносных программ на компьютеры пользователей остаются электронная почта и вредоносные сайты, которые создаются злоумышленниками ежедневно и в огромном количестве.

Лжеантивирусы — безусловный лидер октября

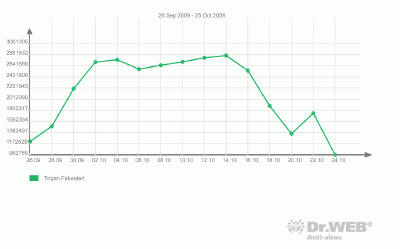

Достаточно взглянуть на двадцатку самых распространенных вредоносных программ октября — около половины составляют различные модификации Trojan.Fakealert. Это указывает на то, что лжеантивирусы стали основным источником дохода вирусописателей.

В течение первых двух недель октября количество детектов лжеантивирусов согласно серверу статистики компании «Доктор Веб» держалось на уровне более 2,5 млн. в сутки. К настоящему времени количество детектов упало до 1 млн. в сутки, но и эта цифра выглядит внушительно. Визуальные эффекты, используемые в новых модификациях Trojan.Fakealert, не изменились с момента публикации обзора за сентябрь.

Что же вынуждает пользователей устанавливать подобные вредоносные программы себе на компьютер? Для достижения этой цели злоумышленники используют множество различных приемов в зависимости от «целевой аудитории». Основная доля лжеантивирусов в октябре распространялась в виде файла с названием install.exe, упакованного в

Распространители лжеантивирусов также учли высокую популярность

Похитители паролей стараются не отстать от лжеантивирусов

Наравне с лжеантивирусами одной из наиболее серьезных угроз для пользовательских данных в прошедшем месяце стали вредоносные программы, которые воруют параметры учетных записей для доступа к различным интернет-ресурсам, в том числе к электронным денежным счетам, социальным сетям и пр.

Наиболее заметным представителем этого класса вредоносных программ долгое время остается Trojan.PWS.Panda.122. Эта троянская программа «специализируется» на похищении паролей от различных сервисов, список которых злоумышленники передают с вредоносных сайтов. Список этот со временем может меняться.

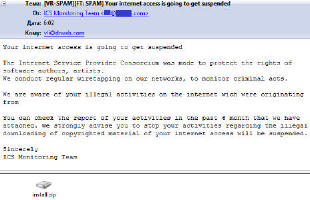

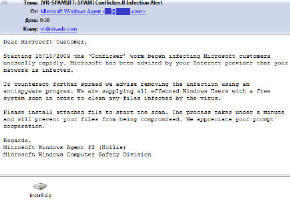

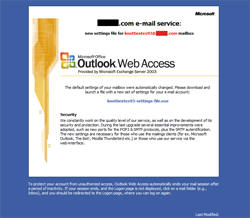

Фантазия авторов многочисленных модификаций Trojan.PWS.Panda.122 при распространении этого троянца просто не знает границ. В качестве транспорта используются не только спам-письма со ссылками на вредоносные сайты, откуда производится загрузка программ. В первой половине октября осуществлялись рассылки Trojan.PWS.Panda.122 под видом обновлений для почтового клиента Microsoft Outlook. При этом оформление рассылок и сайтов ничем не отличается от подобных же рассылок более ранних модификаций Trojan.PWS.Panda, которые осуществлялись в июне 2009 года.

Далее внимание злоумышленников переключилось на рассылки от имени Службы внутренних доходов (Internal Revenue Service, IRS) — организации, которая занимается сбором налогов в США. При этом в ряде случаев для хостинга вредоносных сайтов был использован сервис Yahoo! Geocities. В письмах адресатам предлагалось ознакомиться с текущим балансом выплат по налогам на сайте IRS, откуда пользователь под видом этой информации уже самостоятельно загружал вредоносную программу.

Наконец, с последней недели октября началась рассылка Trojan.PWS.Panda.122 от имени Федеральной корпорации по страхованию депозитов (Federal Deposit Insurance Corporation, FDIC) — федерального агентства США, занимающегося страхованием вкладов, размещенных в банках. Пользователям сообщалось о том, что банк, в котором у пользователя находится вклад, был признан банкротом, и на сайте FDIC необходимо получить информацию о размере компенсации, на которую может рассчитывать вкладчик. Конечно же, пользователь вместо этого снова загружал к себе на компьютер и запускал на исполнение очередную модификацию похитителя паролей.

Кроме Trojan.PWS.Panda.122, распространялись в октябре и другие похитители паролей. Например, в системах мгновенного обмена сообщений была заметна рассылка линков на вредоносные сайты, с которых неосторожные пользователи загружали одну из модификаций Trojan.PWS.LDPinch под видом популярного видеоролика.

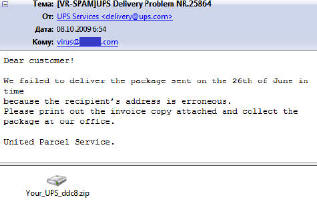

Правильно ли вы заполнили адрес получателя?

На протяжении нескольких последних месяцев постоянно совершается рассылка различных модификаций двух типов вредоносных программ — Trojan.Botnetlog.11 и Trojan.BhoSpy.97 — под видом сообщений от компаний, осуществляющих курьерские услуги. В частности, от имени известных компаний DHL и UPS. В письмах сообщается о том, что посылка не может быть доставлена по причине того, что пользователь сообщил несуществующий адрес.

Trojan.Botnetlog.11 имеет возможность эксплуатировать известные уязвимости системы, в которой запускается. После установки и запуска в системе троянец пытается связаться с сервером злоумышленника для получения команд и загрузки дополнительных компонентов вредоносной программы. Исполняемый код Trojan.Botnetlog.11 зашифрован с помощью специально разработанного алгоритма.

Trojan.BhoSpy.97 устанавливается в систему в качестве плагина браузера Microsoft Internet Explorer. Помимо возможности загружать файлы, составляющие основной функционал данной вредоносной программы, этот троянец способен по команде удалять определенные системные файлы, делая систему неработоспособной.

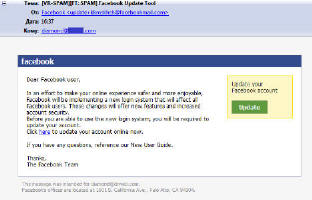

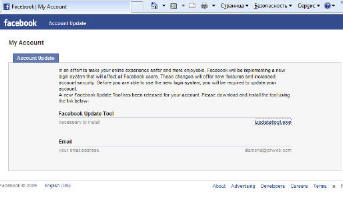

В последние дни октября были замечены рассылки Trojan.Botnetlog.11 от имени администрации популярной социальной сети Facebook. В письмах сообщалось о том, что для повышения уровня информационной безопасности администрация Facebook ввела новую систему доступа пользователей к своим ресурсам. Для того чтобы ей воспользоваться, пользователь должен обновить свой аккаунт, пройдя по приведенной ссылке. Ссылка вела на подставной сайт, с которого под видом утилиты для обновления аккаунта распространялась вредоносная программа.

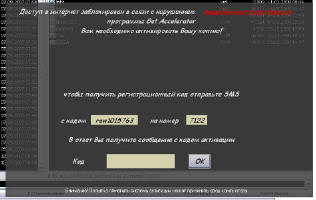

Блокировщики Windows становятся более гуманными?

В октябре продолжилось распространение вредоносных программ, которые ограничивают доступ пользователя в систему и требуют заплатить денег за разблокировку. Такие программы по классификации Dr.Web именуются Trojan.Winlock. Но если ранее доступ с соответствующим сообщением выводился на весь экран, делая работу с системой невозможной в принципе, то те модификации блокировщиков, которые были наиболее распространены в октябре, выводили сообщение лишь на часть экрана, давая возможность запускать программы и работать в них на свободном от сообщения пространстве монитора.

Этот факт облегчает участь пользователя-жертвы: позволяет совершить наиболее критичные действия, «опознать» файлы — компоненты троянца и отправить их на анализ в вирусную лабораторию.

Примечательные спам-письма октября

В прошедшем месяце было замечено несколько непродолжительных рассылок, которые выбиваются из общего потока. В одной из таких рассылок с Trojan.PWS.Panda.122 исполняемый файл вредоносной программы был приложен в явном виде, не упакованным в привычный

«Воры в законе»: мошенничество без вредоносных программ

В последнее время участились случаи мошенничества с использованием средств, которые предоставляет интернет. При этом злоумышленники не всегда используют для достижения цели какие-либо вредоносные программы, но знать и о таких схемах весьма полезно, поскольку схемы эти в случае успешной реализации приводят к печальным последствиям для пользователей.

Для того чтобы вынудить пользователя отправить злоумышленникам деньги, на сегодняшний день используется несколько трюков.

Одним из наиболее массовых инструментов «безвирусного» мошенничества последних месяцев стали сайты, которые якобы могут предоставить приватную информацию об

Наряду с вышеописанным подходом злоумышленники, опять же, при помощи казалось бы безвредных сайтов, пытаются вызвать интерес к так называемым звуковым наркотикам. Пользователь за определенную плату получает возможность скачать звуковые файлы, при прослушивании которых якобы возникают ощущения, похожие на эффект от употребления настоящих наркотиков. На деле пользователь либо не получает оплаченные файлы вовсе, либо от их прослушивания не возникает никаких приятных ощущений, и даже наоборот, в некоторых случаях ощущается дискомфорт.

Для рекламы «наркотических» сайтов используются как легальные способы, такие как сервис Google AdWord, так и преступные. Например, в последние дни идет массированная реклама подобных ресурсов от имени пользователей социальных сетей, чьи аккаунты были предварительно взломаны.

Итак, октябрь подтвердил устоявшуюся тенденцию последних месяцев — основными каналами проникновения вредоносных программ на компьютеры пользователей и главными средствами осуществления схем мошенничества остаются электронная почта, вредоносные сайты, системы мгновенного обмена сообщениями и социальные сети. Продолжаются эксперименты киберпреступников: комбинируя различные способы, они пытаются добиться результата и обмануть свои жертвы, играя и на их невнимательности, и на наивности. Остается в который раз обратить внимание интернет-пользователей на то, что для эффективного противодействия этим явлениям на компьютеры необходимо устанавливать антивирус и настраивать автоматическое обновление вирусных баз и компонентов защиты. Кроме этого, в свете непрекращающихся вредоносных спам-рассылок все большую роль в защите пользователей и их кошельков играет антиспам, позволяющий отсеять потенциально опасные сообщения электронной почты еще до их просмотра. Однако пользователи и сами должны не забывать следовать элементарным правилам информационной безопасности и при любых сомнениях обращаться за консультациями к специалистам.

Вредоносные файлы, обнаруженные в октябре в почтовом трафике

01.10.2009 00:00 — 01.11.2009 00:00

1. Trojan.DownLoad.47256 — 10750198 (21.85%)

2. Trojan.Fakealert.5115 — 7452584 (15.15%)

3. Trojan.Fakealert.5238 — 5346181 (10.87%)

4. Trojan.Packed.2915 — 2474234 (5.03%)

5. Win32.HLLM.Netsky.35328 — 2248095 (4.57%)

6. Trojan.DownLoad.37236 — 2078358 (4.22%)

7. Trojan.Fakealert.5229 — 1961846 (3.99%)

8. Trojan.Fakealert.5356 — 1821482 (3.70%)

9. Trojan.DownLoad.50246 — 1724409 (3.51%)

10. Trojan.Fakealert.5437 — 1570923 (3.19%)

11. Trojan.Packed.683 — 1347946 (2.74%)

12. Trojan.Fakealert.5825 — 1164324 (2.37%)

13. Win32.HLLM.MyDoom.33808 — 1137315 (2.31%)

14. Win32.HLLM.Beagle — 1109455 (2.26%)

15. Trojan.DownLoad.5637 — 895101 (1.82%)

16. Trojan.Fakealert.5457 — 868063 (1.76%)

17. Trojan.Fakealert.5784 — 650010 (1.32%)

18. Win32.HLLM.Netsky.based — 593596 (1.21%)

19. Trojan.Fakealert.5311 — 593453 (1.21%)

20. W97M.Godzilla — 499719 (1.02%)

Всего проверено: 80,506,872,758

Инфицировано: 49,195,078 (0.06%)

Вредоносные файлы, обнаруженные в октябре на компьютерах пользователей

01.10.2009 00:00 — 01.11.2009 00:00

1. Trojan.DownLoad.47256 — 6767108 (17.74%)

2. Trojan.Fakealert.5238 — 5646226 (14.80%)

3. Trojan.Fakealert.5115 — 5035344 (13.20%)

4. Trojan.Fakealert.5229 — 2455376 (6.44%)

5. VBS.Sifil — 1169118 (3.07%)

6. Win32.HLLM.Netsky.35328 — 709710 (1.86%)

7. Win32.HLLW.Shadow.based — 680072 (1.78%)

8. Win32.HLLM.Beagle — 673072 (1.76%)

9. JS.Nimda — 657868 (1.72%)

10. BackDoor.IRC.Sdbot.5190 — 608800 (1.60%)

11. Trojan.DownLoad.5637 — 590821 (1.55%)

12. Win32.HLLW.Gavir.ini — 579411 (1.52%)

13. Trojan.MulDrop.16727 — 562342 (1.47%)

14. Win32.HLLM.Netsky.based — 550754 (1.44%)

15. Win32.Alman.1 — 542423 (1.42%)

16. Win32.HLLM.MyDoom.49 — 416950 (1.09%)

17. Win32.Sector.17 — 370738 (0.97%)

18. Win32.Virut.14 — 345415 (0.91%)

19. W97M.Thus — 339490 (0.89%)

20. Trojan.Recycle — 328507 (0.86%)

Всего проверено: 208,184,957,146

Инфицировано: 38,139,894 (0.02%)

Комментарии